Penyelidik telah menarik balik tirai pada versi kemas kini perisian hasad Apple macOS yang dipanggil RustBucket yang dilengkapi dengan keupayaan yang dipertingkatkan untuk mewujudkan kegigihan dan mengelakkan pengesanan oleh perisian keselamatan.

"Varian RustBucket ini, keluarga perisian hasad yang menyasarkan sistem macOS, menambah keupayaan kegigihan yang tidak pernah diperhatikan sebelum ini," kata penyelidik Elastic Security Labs dalam laporan yang diterbitkan minggu ini, sambil menambah ia "memanfaatkan metodologi infrastruktur rangkaian dinamik untuk arahan dan kawalan. "

RustBucket ialah kerja pelakon ancaman Korea Utara yang dikenali sebagai BlueNoroff, yang merupakan sebahagian daripada set pencerobohan yang lebih besar yang dijejaki di bawah nama Lazarus Group, sebuah unit penggodaman elit yang diselia oleh Biro Am Reconnaissance (RGB), agensi perisikan utama negara itu.

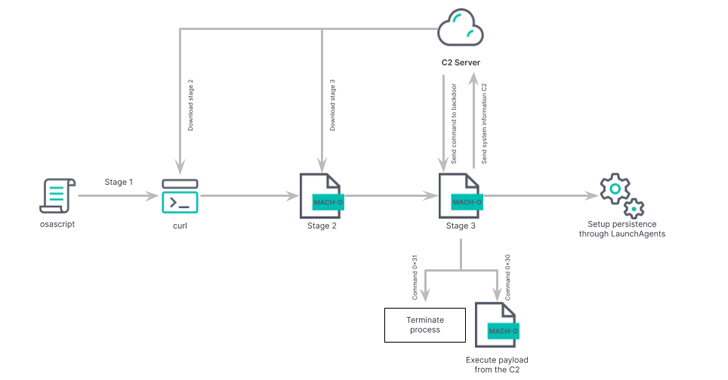

Perisian hasad itu mula diketahui pada April 2023, apabila Jamf Threat Labs menyifatkan ia sebagai pintu belakang berasaskan AppleScript yang mampu mendapatkan semula muatan peringkat kedua daripada pelayan jauh. Elastik sedang memantau aktiviti sebagai REF9135.

Perisian hasad peringkat kedua, yang disusun dalam Swift, direka untuk memuat turun dari pelayan arahan dan kawalan (C2) perisian hasad utama, binari berasaskan Rust dengan ciri untuk mengumpulkan maklumat yang luas serta mengambil dan menjalankan Mach-O tambahan binari atau skrip shell pada sistem yang terjejas.

Ia adalah contoh pertama perisian hasad BlueNoroff yang secara khusus menyasarkan pengguna macOS, walaupun versi .NET RustBucket telah muncul di alam liar dengan set ciri yang serupa.

"Aktiviti Bluenoroff baru-baru ini menggambarkan bagaimana set pencerobohan bertukar kepada bahasa merentas platform dalam usaha pembangunan perisian hasad mereka, mengembangkan lagi keupayaan mereka yang berkemungkinan besar untuk meluaskan mangsa mereka," kata syarikat keselamatan siber Perancis Sekoia dalam analisis kempen RustBucket pada akhir Mei 2023.

Rantaian jangkitan terdiri daripada fail pemasang macOS yang memasang pembaca PDF berpintu belakang tetapi berfungsi. Aspek penting serangan adalah bahawa aktiviti berniat jahat dicetuskan hanya apabila fail PDF bersenjata dilancarkan menggunakan pembaca PDF penyangak. Vektor pencerobohan awal termasuk e-mel pancingan data, serta menggunakan persona palsu pada rangkaian sosial seperti LinkedIn.

Serangan yang diperhatikan sangat disasarkan dan tertumpu kepada institusi berkaitan kewangan di Asia, Eropah dan A.S., menunjukkan bahawa aktiviti itu menjurus ke arah penjanaan hasil haram untuk mengelak daripada sekatan.

Apa yang menjadikan versi yang baru dikenal pasti itu ketara ialah mekanisme kegigihannya yang luar biasa dan penggunaan domain DNS dinamik (docsend.linkpc[.]net) untuk arahan dan kawalan, di samping menggabungkan langkah-langkah yang difokuskan untuk kekal di bawah radar.

"Dalam kes sampel RustBucket yang dikemas kini ini, ia mewujudkan kegigihannya sendiri dengan menambahkan fail plist pada laluan /Users/<user>/Library/LaunchAgents/com.apple.systemupdate.plist, dan ia menyalin binari perisian hasad ke mengikuti laluan /Users/<user>/Library/Metadata/System Update," kata para penyelidik.-thehackernews

![[OFFICIAL] Download keputusan PRU 14 sekarang.](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEjPn3HlKWZYP1NtisXiezF-8USindbEPL59_iShGLAjeFl3R1PI-p8Wapwi6KOp3k3oSu426djMEDgIUch1pikZ4GgAIwXj73tV-ZE-JhSH_SiNkZk6GTpqlPCX8e-uZL4LfuhW06I7i8I/w680/download-keputusan-penuh-pru14.png)

0 Comments